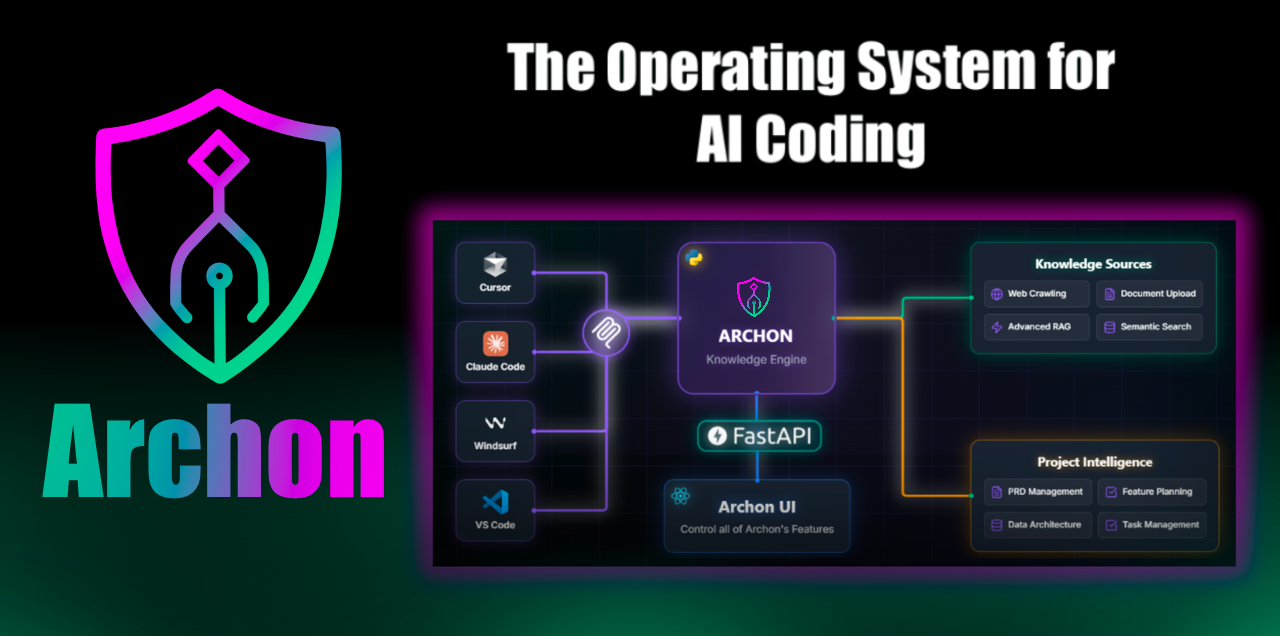

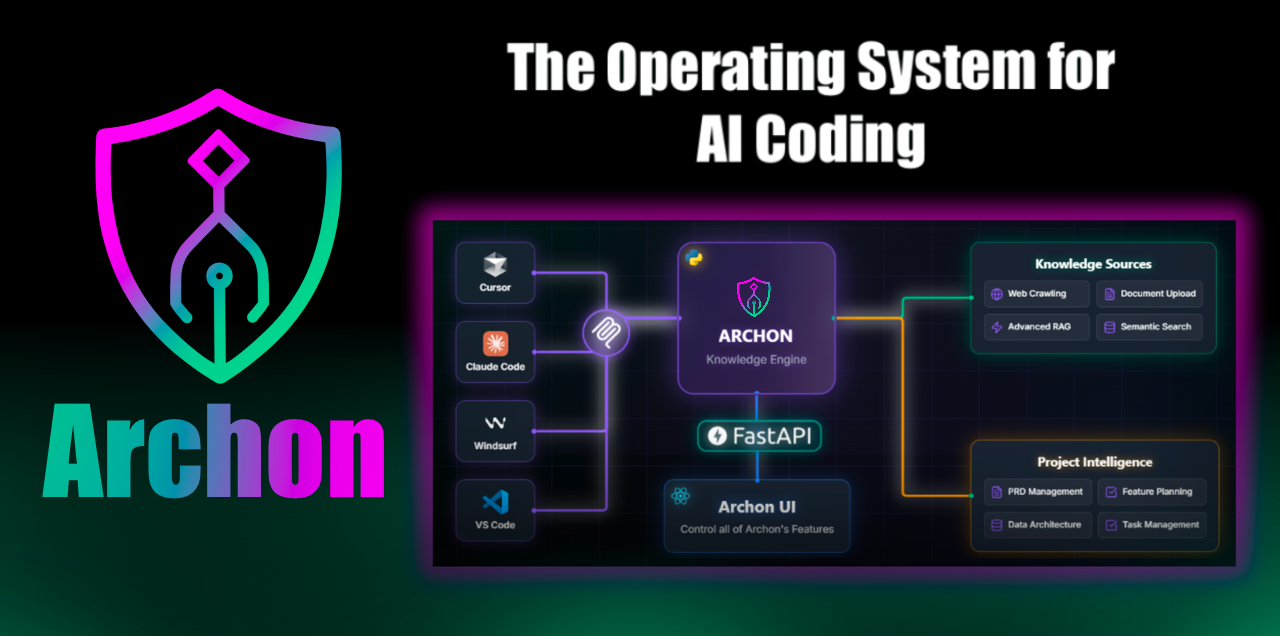

Archon是什么? GitHubcoleam00/Archon 官方介绍: Archon 是 AI 编码助手的指挥中心 。对您来说,这是一个时尚的界面,用于管理项目的知识、上下文和任务。对于 AI 编码助手来说,它是一个模型上下文协议 (MCP) 服务器 ,用于协作和利用相同的知识、上下文和任务。连接 Claude Code、Kiro、Cu…

前言 最近将笔记从notion迁移到obsidian,有些展示的功能需要使用dataview才能实现花费了很多时间使用这个插件,一开始有一些不太了解的东西,后面就熟悉起来了想着把这次的过程记录一下吧 ...

背景说明 使用cursor的agent模式进行开发的时候,有时会出现ai一错到底的情况,尤其是ai遇到错误时 比如这里: ai正在运行一个测试,这个测试是对服务器部分功能的测试,需要启动服务器,但是服务器没有启动。这时候常规的思路是: agent使用open ternimal功能提供开启服务器的命令,然后重新执行测试命令 agent中断chat,与…

Invoke-Expression : 无法将参数绑定到参数“Command”,因为该参数为空字符串。 如果不想看分析, 可以直接跳到解决部分. 问题的发现 在cursor中新建终端时,会发现这样的报错: 虽然报错不影响使用,但足够难受。 问题分析 红色部分是powershell的报错,我们根据报错定位到这个ps文件 可以看到,报错指的就是这个$a…

背景 最近在打一类im资产时,发现其聊天信息是存储在MongoDB数据库中的。在对该数据库进行渗透时,使用了各种方式,在此记述 以下方式都基于已经获取了相关信息(比如你需要知道目标MongoDB开在哪个端口上), 或者拿到webshell的情况, 本文不探讨如何做到这一前置条件. 方式一 —— 直接连接 Navicat 这是最简单的方式,直接用Na…

[2021祥云杯]Package Manager 2021 在NCTF中看到xsleaks, 查教程时发现了这道题, 遂来学习 思路 源码应该是公开的, 主要看这两个文件 index.ts import * as express from "express"; import { User } from "../schema"; import { c…

[CISCN2019 华东南赛区]Web4 思路 首页只有一个Read Something点击之后跳转到了百度 看到url, 尝试文件读取发现可以读取, 但是不能直接读flag 我们先读取/proc/self/environ, /proc/self/comm和proc/self/cmdline // /proc/self/environ LANG=…

[安洵杯 2019]不是文件上传 思路 可以上传图片,看到上传的图片的信息 首页有源码提示 <!-- Hello, my colleague. Some of the features on our website have not been completed. I have uploaded the source code to gith…

[强网杯 2019]Upload 思路 首页是注册登录 登录之后先要传一个图片 传完之后会加载头像 访问图片地址,发现upload是开了目录遍历的,可以方便看到文件 同时,dirsearch扫描到源码 [22:08:26] Starting: [22:18:05] 200 - 1KB - /favicon.ico [22:2…

[RootersCTF2019]babyWeb 思路 简洁明了的SQL注入题目,禁union想到可以报错注入 解题 回显也是直接了当 # 库 1||extractvalue(1,concat(0x7e,(select(database())),0x7e))# XPATH syntax error: '~sql_injection~' # 表 1||…