实现准备

运行PrivateAccess软件分析与破解,发现不能运行在非SanDisk硬盘里面。

表现为弹窗提示然后退出。

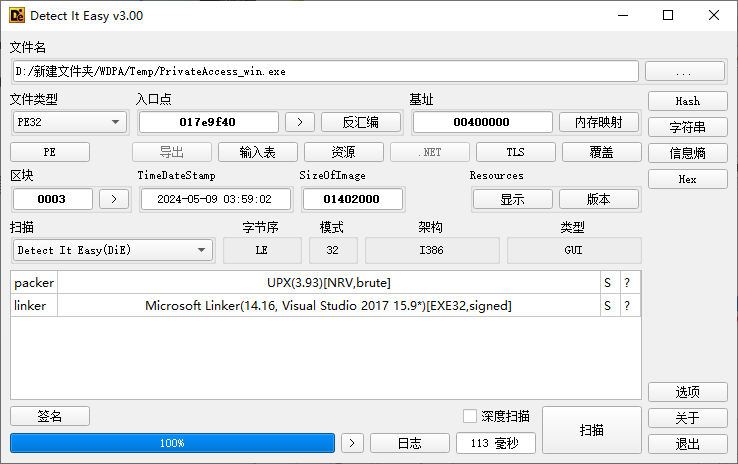

运行后发现目录下有WDPA文件夹,发现两个exe文件。结合DIE分析,认为WDPA\temp\PrivateAccess_win.exe才是真正的PE文件

Detect It Eazy工具

Detect It Easy(简称Die)是一款专业且功能强大的查壳工具,比PEID更为强大,能够一次性查到底。

软件分析与破解限制

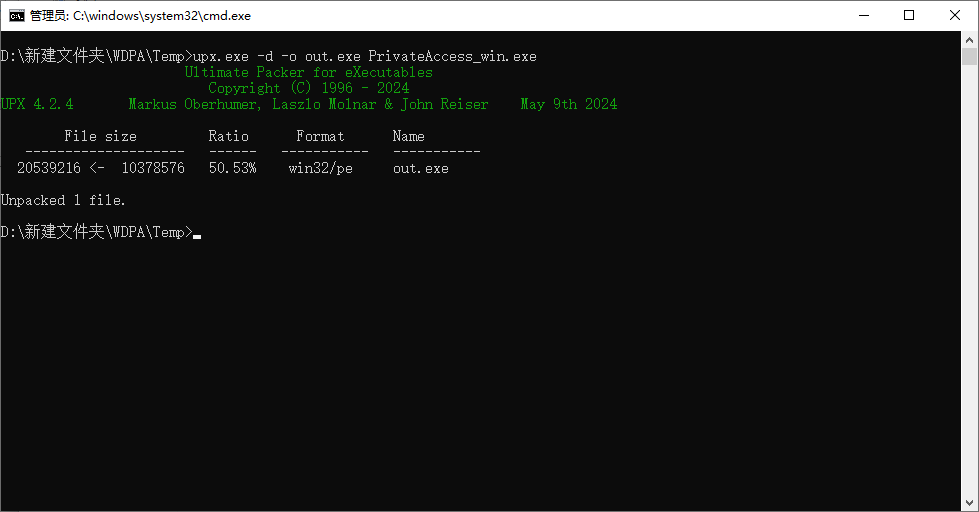

软件脱壳

发现加壳,那么需要先去壳

这里使用upx

https://github.com/upx/upx/releases/download/v4.2.4/upx-4.2.4-win64.zip

upx.exe -d -o out.exe PrivateAccess_win.exe

动态调试查找访问限制点

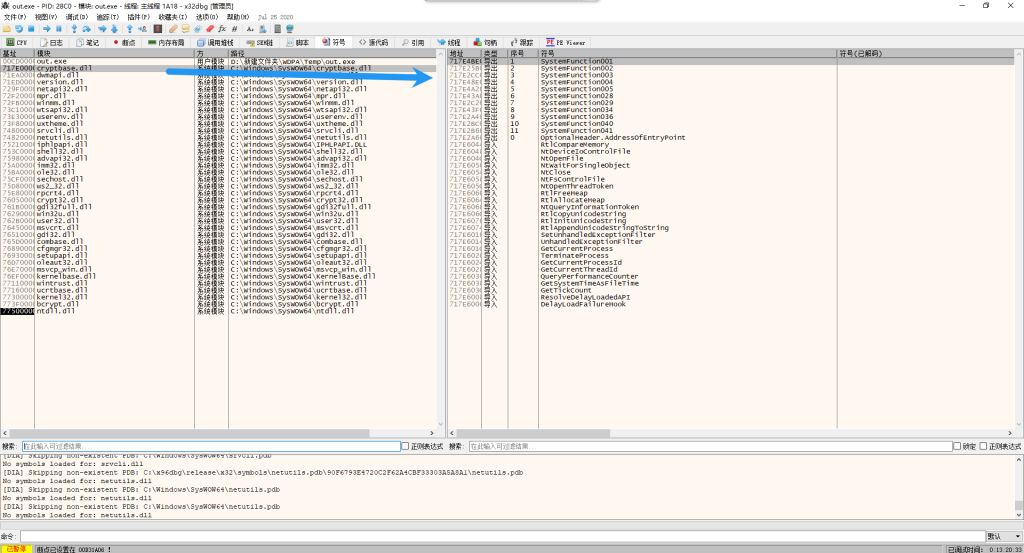

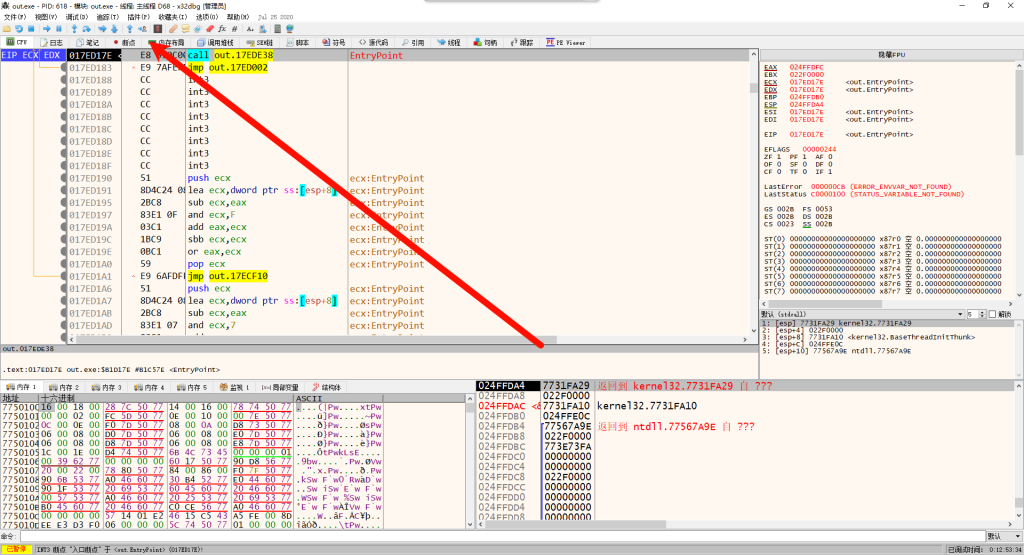

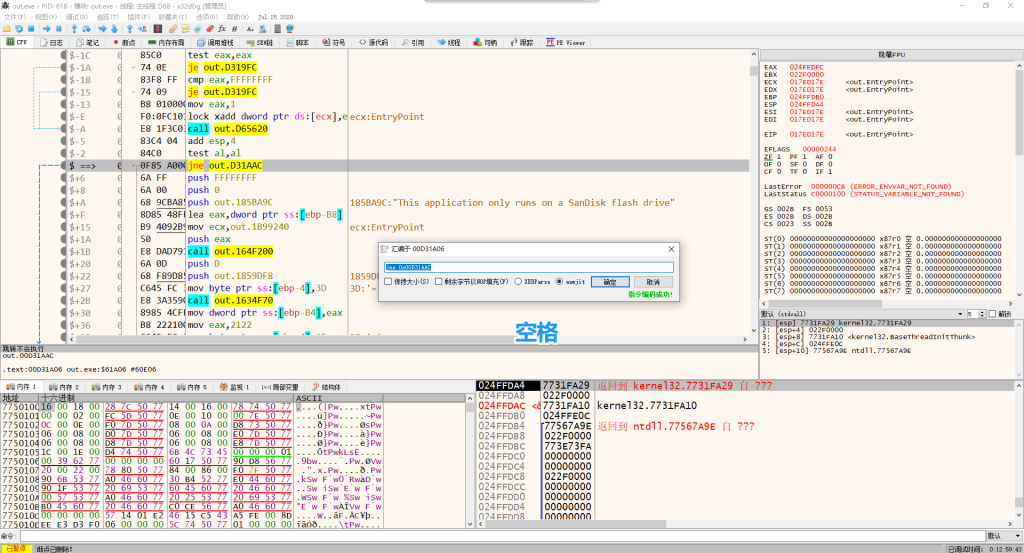

用x32 dbg打开out.exe文件

点击上方工具栏的小人,跳转到用户程序部分

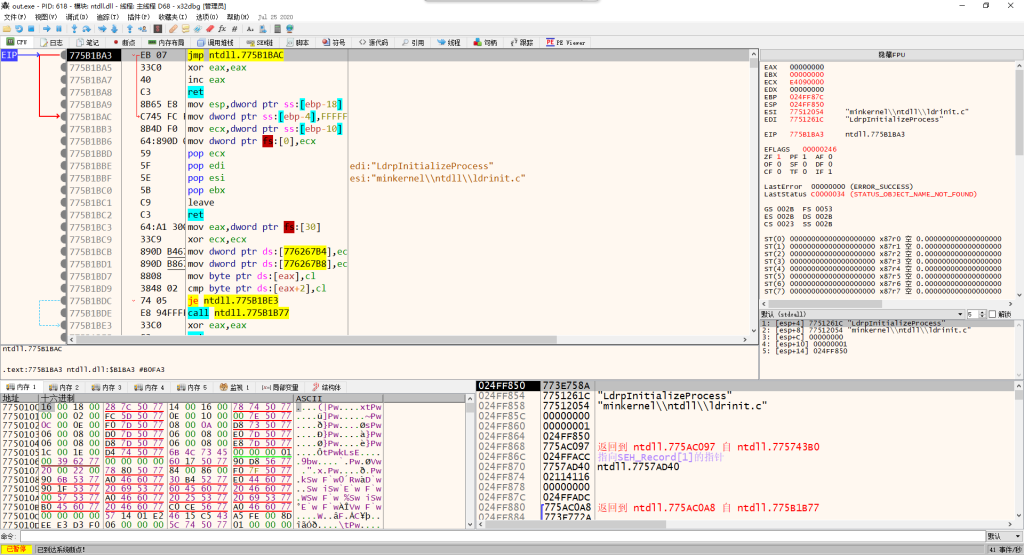

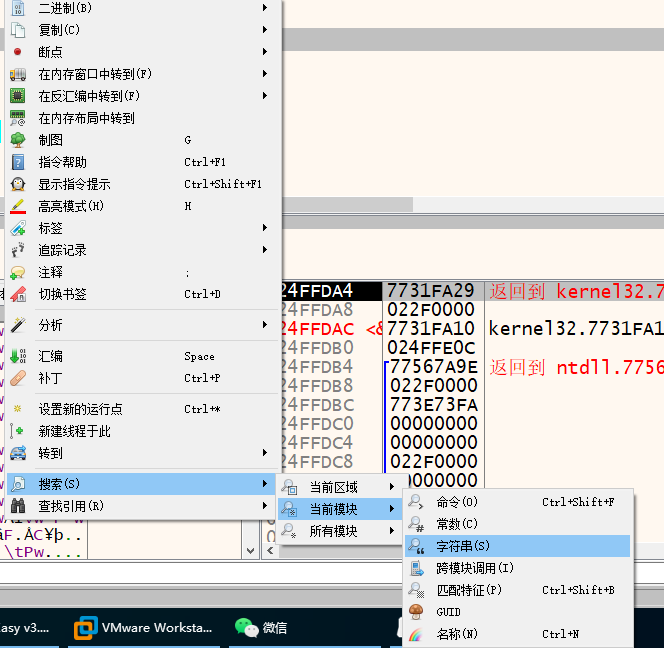

我们搜索弹窗内容This application ...

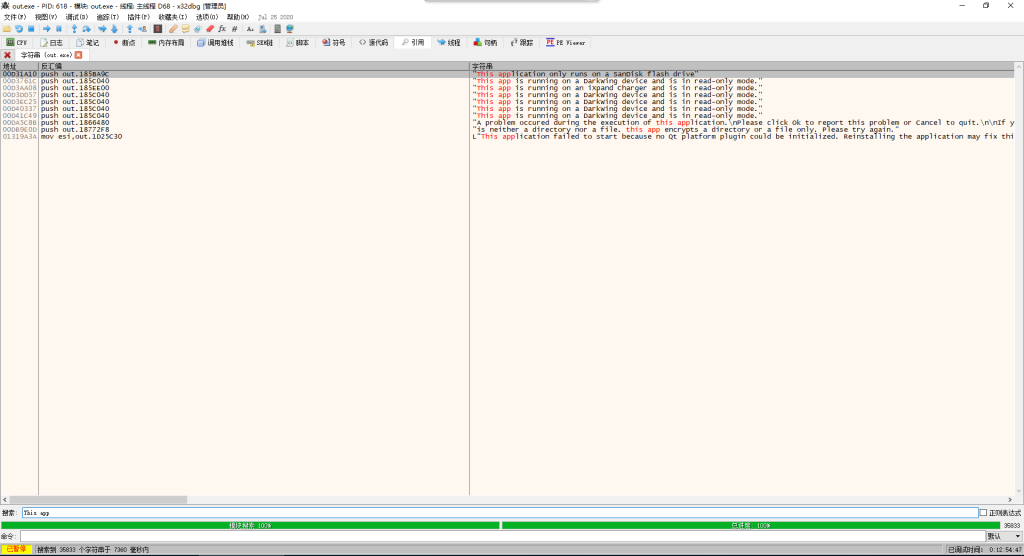

双击跳转到这里

首先,因为jne是不等跳转,怀疑是jne的结果决定了能否打开

因此,在jne出打上断点,运行到此处然后单步过执行

发现不等跳转不会跳转,而是会按顺序执行下面的指令,然后弹窗,最后结束

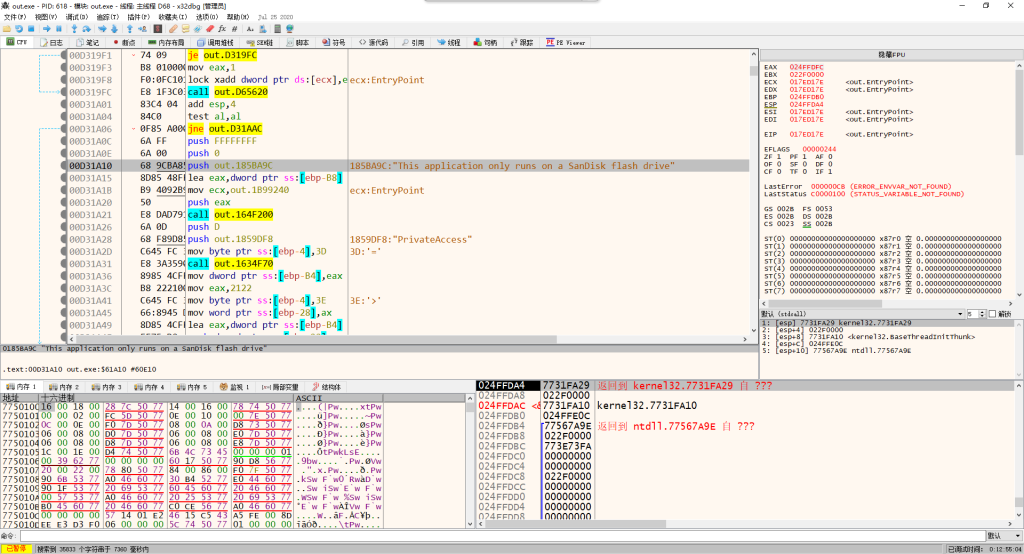

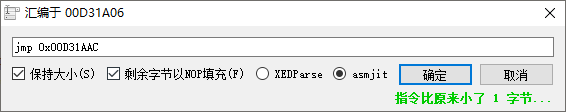

那如果跳转了呢?将jne修改为jmp试试

(修改的方式是选中之后点击空格

记得勾选保持大小和剩余字节以NOP填充

重新运行,发现成功绕过

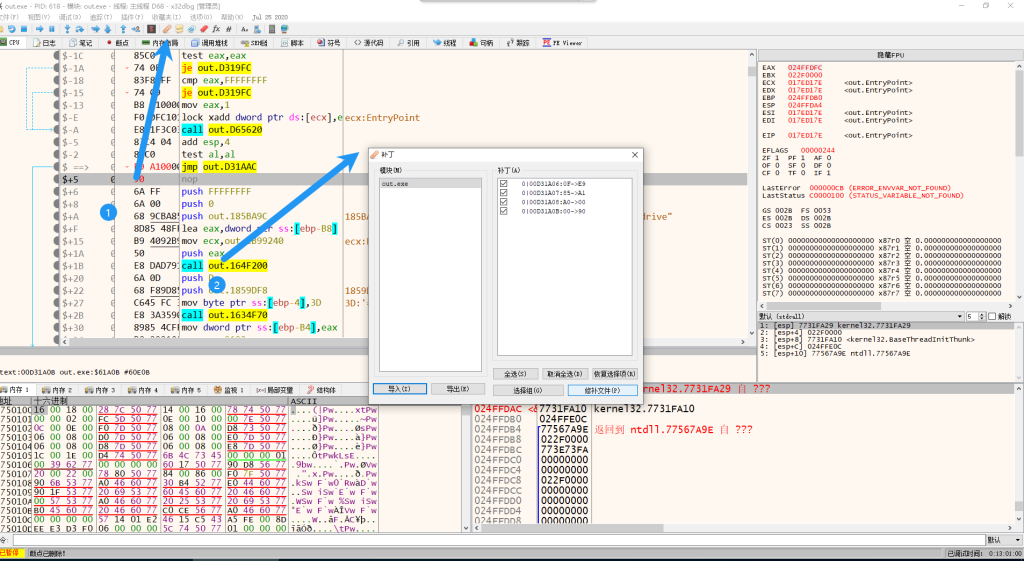

持久化保存修改及测试

打开补丁点击保存即可

知识点

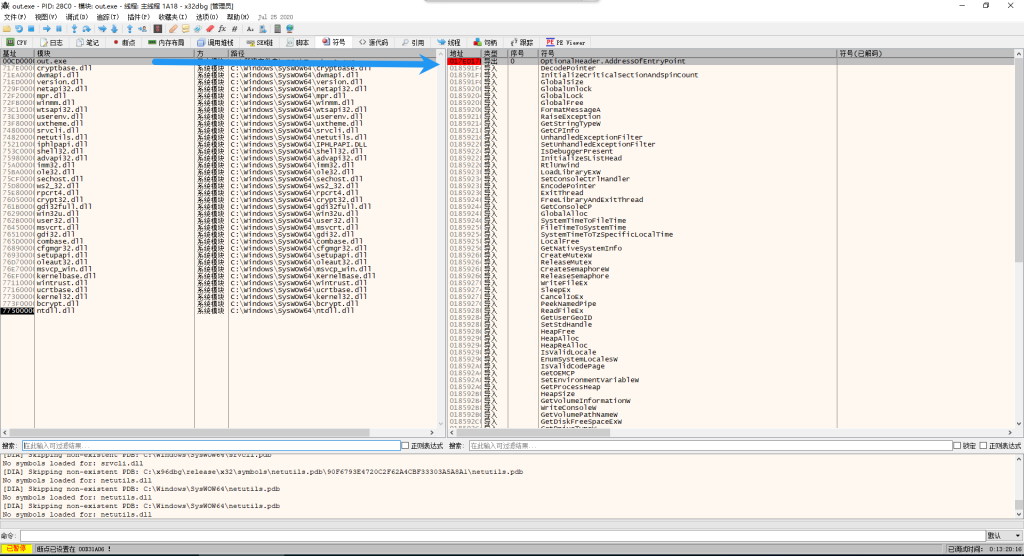

用户程序地址1开头

动态链接库地址7开头,即首位1